In steeds meer scholen wordt gebruik gemaakt van grote schermen om leerkrachten en leerlingen te informeren. Er bestaan (dure) commerciële oplossingen en heel wat gratis alternatieven. In deze post leg ik je uit hoe je eenvoudig en goedkoop een goed werkend systeem kan uitbouwen. Ik maak daarvoor gebruik van een Raspberry Pi 3 mod B+ en de open source versie van Screenly.

Naast de Raspberry Pi zelf kocht ik een beschermende behuizing, een bijpassende voeding en een MicroSD kaartje bij Kiwi Electronics voor net geen 70 euro. Uiteraard heb je een scherm nodig met HDMI ingang en een HDMI kabel.

Werkwijze

- Download Screenly OSE, dit is eigenlijk het OS Raspbian Lite waarop Screenly al is geïnstalleerd.

- Download en installeer het programma Etcher, daarmee kan je Screenly OSE op de MicroSD kaart plaatsen.

- Plaats de MicroSD kaart in je computer, gebruik eventueel een externe kaartlezer.

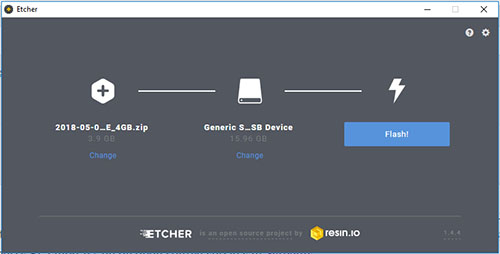

- Start Etcher. Kies uiterst links de image (Screenly OSE) die je net hebt gedownload, centraal kies je de MicroSD kaart die je net in je computer plaatste. Klik tenslotte op “Flash!”. (zie schermafbeelding hieronder)

Het flashen kan een tijdje duren, na verloop van tijd krijg je een nieuw scherm met de duidelijke vermelding “Flash complete!”.

- Plaats de MicroSD kaart in de Raspberry Pi en sluit de voeding aan.

Configuratie van het (draadloos) netwerk

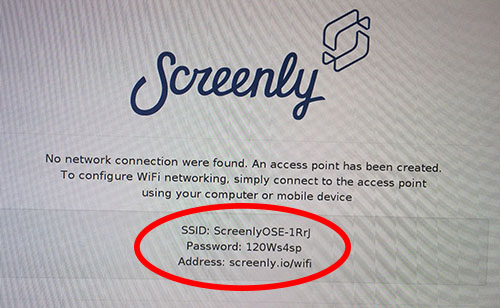

- Als Screenly OSE er niet in slaagt om een netwerkverbinding op te zetten (bv. omdat er geen Ethernet kabel werd aangesloten) zal het zelf een draadloze hotspot aanmaken waarmee je kan verbinden om het netwerk te configureren. Je krijgt het volgende scherm te zien.

- Maak verbinding met de hotspot (SSID), meld je aan met het opgegeven wachtwoord (Password) en surf vervolgens naar http://screenly.io/wifi. Je krijgt onderstaand scherm te zien.

- Kies het (echte) draadloos netwerk waarmee Screenly verbinding moet maken én geef indien nodig het juiste wachtwoord op. Klik tenslotte op “Connect”.

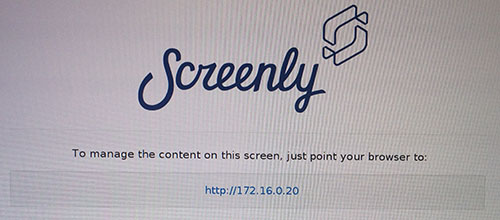

- Als Screenly erin geslaagd is om verbinding te maken met een (draadloos) netwerk krijg je het volgende scherm te zien …

Configuratie van Screenly

- Van zodra Screenly verbinding heeft met een netwerk (door een UTP kabel in te pluggen of door een draadloos netwerk te configureren) krijg je onderstaand scherm (kort) te zien.

- Surf (vanop een computer die met hetzelfde netwerk is verbonden) naar de opgegeven URL om Screenly te configureren.

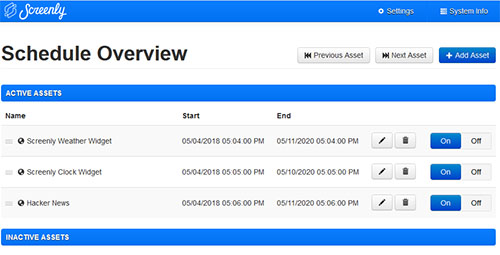

- In het configuratiescherm dat verschijnt zie je wat er op het scherm getoond wordt, dit zijn de zogenaamde “Assets”. Je kan de assets wijzigen, verwijderen en nieuwe assets toevoegen.

Asset toevoegen

- Klik bovenaan rechts op de knop “Add Asset”.

- Je hebt de keuze tussen het uploaden van bestanden (bv. een Jpeg-bestand) of het intikken van een URL.

- Klik op “Save”.

- De asset is standaard niet actief, klik op het “On/Off” knopje om de asset te activeren.

Interessante asset: Google presentaties

Hoewel het uploaden van assets niet moeilijk is, is het misschien wat omslachtig, zeker voor niet IT’ers. Door te werken met Google presentaties kan je bepalen wat er op het scherm komt vanuit dit pakket ipv het configuratiescherm van Screenly OSE.

- Maak een Google-account aan als je die nog niet zou hebben.

- Maak een nieuwe presentatie aan met Google Presentaties (https://docs.google.com/presentation/u/0/)

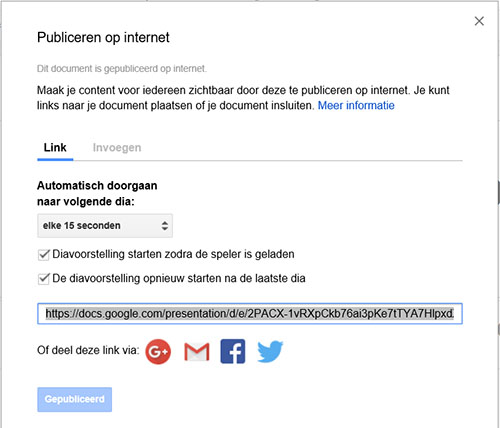

- Klik op “Bestand” => “Publiceren op Internet”.

- Bepaal hoe lang een slide op het scherm moet blijven staan, vink de aankruisvakjes bij “Diavoorstelling starten zodra de speler is geladen” en “De diavoorstelling opnieuw starten na de laatste dia” aan.

- Klik op “Publiceren”, bevestig met “Ja”.

- Kopieer de hyperlink die je te zien krijgt en voeg die toe als een nieuwe asset in het configuratiescherm van Screenly.

- Configureer de tijdsduur (zie volgend rubriekje) voldoende ruim (bv. 600 seconden). Na die tijdsduur wordt de presentatie door Screenly opnieuw gedownload en wijzigingen die je aanbracht worden vanaf dan getoond op het scherm.

Asset wijzigen (tijdsduur instellen)

- Klik op het potloodje naast een bestaand asset.

- De asset zelf (afbeeldingen of URL) kan je niet wijzigen, wel vanaf welke datum tot welke datum die asset moet getoond worden op het scherm én hoe lang (in seconden) de asset op het scherm moet blijven staan alvorens de volgende asset wordt getoond. (duration). Wanneer de laatste asset in het lijstje is getoond wordt gewoon weer de eerste asset getoond.

Gevorderde configuratie – het configuratiescherm beschermen

Het is je misschien niet direct opgevallen maar het configuratiescherm van Screenly is niet beschermd. Elke leerling kan dus de configuratie van je scherm wijzigen en zo dus bepalen wat er op dat scherm verschijnt.

- Hang een klavier aan je Raspberry en tik CTRL+ALT+F1. Er verschijnt een klassieke Linux-console.

- Meld je aan met gebruikersnaam “pi” en wachtwoord “raspberry” (opgelet: QWERTY klavier!)

- Naviveer naar de map “~/.screenly/” (commando: cd ~/.screenly).

- Wijzig het bestandje “screenly.conf” (commando: pico screenly.conf)

- Helemaal onderaan het bestand onder de rubriek “[auth]” vind je de parameters “user=” and “password=”. Tik de gewenste gebruikersnaam en wachtwoord in.

- Verlaat de teksteditor en sla je wijzigingen op. (commando: CTRL+X, bevestig met Y + enter.

Bij het openen van het configuratiescherm wordt nu een gebruikersnaam en wachtwoord gevraagd. Voor het geval de Raspberry op een plaats ligt waar leerlingen er makkelijk bij kunnen is het ook een goed idee om de console user (pi/raspberry) een aangepast wachtwoord te geven.

- Tik het commando “passwd” in.

- Geef het oude wachtwoord in en vervolgens 2x een nieuw wachtwoord.

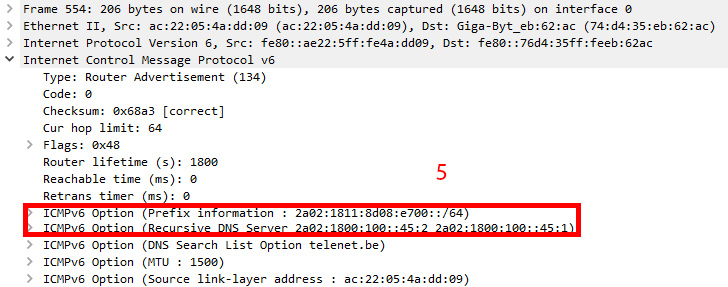

Gevorderde configuratie – een vast IP-adres instellen

Standaard zal Screenly gebruik maken van DHCP op alle interfaces (wifi en bekabeld). Als je je toestel een welbepaald IP-adres wil geven en/of een aangepaste gateway of dns server … dan kan dat.

- Hang een klavier aan je Raspberry en tik CTRL+ALT+F1. Er verschijnt een klassieke Linux-console.

- Meld je aan met gebruikersnaam “pi” en wachtwoord “raspberry” (opgelet: QWERTY klavier!)

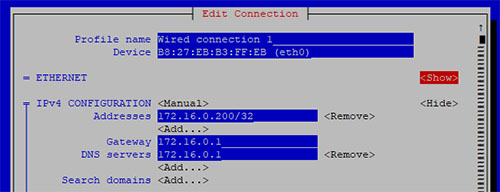

- Open de netwerkmanager (commando: nmtui).

- Kies “Edit a connection”.

- Kies uit één van de twee netwerkverbindingen (bekabeld of draadloos).

- Kies bij “IPv4 configuration” voor “Manual” en klik daarnaast op “Show”. Vul het gewenste IP-adres, subnetmasker, gateway en dns-servers in.